Podstawowe zabezpieczenia smartfona z Android'em

Podstawowe zabezpieczenia smartfona z Android'em

Spis treści

- Aktualizacje systemu operacyjnego Android

- Blokada ekranu

- Odblokowywanie ekranu odciskiem palca

- Odblokowywanie ekranu rozpoznawaniem twarzy

- Smart Lock

- Blokada karty SIM

- Znajdź moje urządzenie

- Google Play Protect

- Przypinanie aplikacji

- Wygaszanie ekranu

- Aktualizacje aplikacji

- Wielu użytkowników

- Uprawnienia aplikacji

- Aplikacje błyskawiczne

- Bluetooth

- Instalowanie nieznanych aplikacji

- Prywatność

- Root'owanie urządzenia

- Blokada zdalna

- Ochrona w razie kradzieży

Aktualizacje systemu operacyjnego Android

Podmioty zagrażające (ang. threat actor) mogą wykonywać porównanie (ang. binary difference) fragmentów kodu przed i po wydaniu poprawki w celu utworzenia programów typu exploit wykosztujących określone podatności. Z tego powodu użytkownicy, którzy nie zainstalowali poprawek bezpieczeństwa, są bardziej narażeni na infekcję złośliwym oprogramowaniem. W celu sprawdzenia dostępności poprawek dla systemu operacyjnego należy przejść do Ustawienia » System » Aktualizacje systemu i wybrać Sprawdź dostępność aktualizacji.

Blokada ekranu

W celu sprawdzenia ustawień blokowania ekranu w systemie Android należy przejść do Ustawienia » Wyświetlacz » Ekran blokady.

- Prywatność pozwala na dostosowanie czy przy zablokowanym ekranie mają być widoczne powiadomienia.

- Dodaj tekst na ekranie blokady pozwala ustawić wiadomość przydatną przy utracie urządzenia np. If found, please write to [email protected].

Ustawienia związane z zabezpieczeniami ekranu blokady są dostępne w Ustawienia » Zabezpieczenia » Blokada ekranu. Dostępne możliwości blokady ekranu to:

- Brak — niezalecane.

- Przesuń palcem — niezalecane.

- Wzór — zabezpieczenie polega na połączeniu punktów. Wzór czasami możliwy do zgadnięcia. Niski poziom zabezpieczeń.

- Kod PIN — zabezpieczenie to kod w postaci czterech lub więcej cyfr. Średni poziom zabezpieczeń.

- Hasło — zabezpieczenie to hasło. Trudne do zgadnięcia hasło pozwala na dobry poziom zabezpieczeń.

Niezależnie od wybranego rodzaju zabezpieczenia blokady ekranu należy uważać na monitoring oraz spojrzenia obcych osób w trakcie odblokowywania ekranu.

Odblokowywanie ekranu odciskiem palca

Opcja odblokowywania ekranu odciskiem palca jest dostępna pod Ustawienia » Zabezpieczenia » Odcisk palca.

Odblokowywanie ekranu rozpoznawaniem twarzy

Opcja odblokowywania ekranu przez rozpoznawanie twarzy jest dostępna pod Ustawienia » Zabezpieczenia » Rozpoznawanie twarzy.

Smart Lock

Smart Lock utrzymuje urządzenie odblokowane jeśli jest niesione, znajduje się w pobliżu zaufanego miejsca lub inne zaufane urządzenie jest w okolicy.

W celu wyłączenia tej funkcjonalności należy przejść do Ustawienia » Zabezpieczenia » Więcej ustawień bezpieczeństwa » Smart Lock.

Blokada karty SIM

Blokada karty SIM powoduje, że wymagane jest podanie kodu PIN, aby korzystać z telefonu.

W celu włączenia tej funkcjonalności należy przejść do Ustawienia » Zabezpieczenia » Więcej ustawień bezpieczeństwa » Blokada karty SIM.

Znajdź moje urządzenie

Aplikacja Znajdź moje urządzenie może być przydatna w przypadku zgubienia lub kradzieży smartfona.

W celu włączenia tej funkcjonalności należy przejść do Ustawienia » Zabezpieczenia » Znajdź moje urządzenie.

Google Play Protect

Regularnie skanować urządzenie pod kątem złośliwych aplikacji. W celu włączenia tej funkcjonalności należy przejść do Ustawienia » Zabezpieczenia » Google Play Protect.

Przypinanie aplikacji

W celu włączenia tej funkcjonalności należy przejść do Ustawienia » Zabezpieczenia » Więcej ustawień bezpieczeństwa » Przypinanie aplikacji.

Wygaszanie ekranu

Włączyć wygaszanie ekranu po jednej minucie lub mniej. W celu włączenia tej funkcjonalności należy przejść do Ustawienia » Wyświetlacz » Wygaszanie ekranu.

Aktualizacje aplikacji

W celu poprawy bezpieczeństwa należy regularnie aktualizować zainstalowane aplikacje. W tym celu należy przejść do Sklep Play » (ikona Twojego konta Google) » Zarządzaj aplikacjami i urządzeniami » Aktualizuj wszystkie.

Wielu użytkowników

W celu poprawy bezpieczeństwa należy wyłączyć dodawanie użytkowników oraz konta gościa. W tym celu należy przejść do Ustawienia » System » Wielu użytkowników.

Uprawnienia aplikacji

Regularnie weryfikować uprawnienia aplikacji. W tym celu należy wybrać Ustawienia » Aplikacje » Aplikacje ze specjalnym dostępem oraz Ustawienia » Prywatność » Menedżer uprawnień.

Aplikacje błyskawiczne

W celu poprawy bezpieczeństwa należy wyłączyć Aplikacje błyskawiczne. W tym celu należy przejść do Ustawienia » Aplikacje » Aplikacje domyślne » Otwieranie linków » Aplikacje błyskawiczne.

Bluetooth

Wyłączyć Bluetooth jeśli nie jest używany. Weryfikować jakie urządzenia są sparowane ze smartfonem. W tym celu należy wybrać Ustawienia » Połączone urządzenia » Ustawienia połączeń » Bluetooth.

Instalowanie nieznanych aplikacji

Nieznane aplikacje można instalować jeśli są to zweryfikowane rozwiązania własne lub wewnętrzne. Uprawnienia do instalowania nieznanych aplikacji można znaleźć pod Ustawienia » Aplikacje » Aplikacje ze specjalnym dostępem » Instalowanie nieznanych aplikacji. W przypadku znanych aplikacji ze Sklepu Play również należy stosować ograniczone zaufanie polegające na instalowaniu tylko tych programów, które są potrzebne.

Prywatność

Wyłączyć opcje Ustawienia » Prywatność » Pokazuj hasła oraz wybrać Ustawienia » Prywatność » Powiadomienia na ekranie blokady » Nie pokazuj żadnych powiadomień.

Regularnie czyścić dane z Android Intelligence System przez wybranie Ustawienia » Prywatność » Android Intelligence System » Wyczyść dane.

Wyłączyć Ustawienia » Prywatność » Zawartość aplikacji.

Wybrać Ustawienia » Prywatność » Usługa autouzupełniania Google » Włącz autouzupełnianie z Google » Wyłącz.

Wyłączyć według preferencji poszczególne opcje pod Ustawienia » Prywatność » Zarządzanie aktywnością.

Usuwać regularnie identyfikator reklam pod Ustawienia » Prywatność » Reklamy » Usuń identyfikator wyświetlania reklam.

Root'owanie urządzenia

Nie wykonuj tak zwanego root'owania urządzenia.

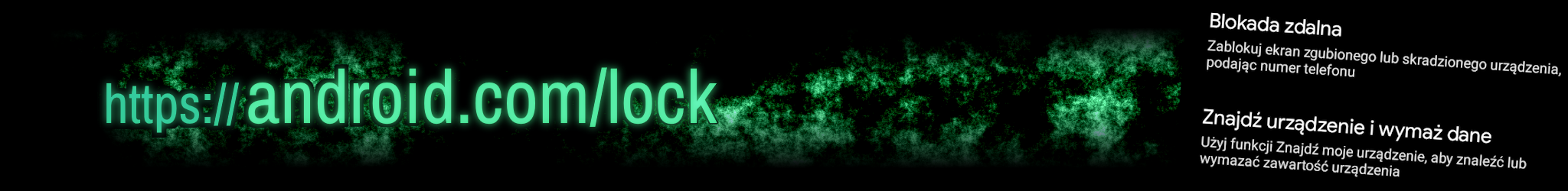

Blokada zdalna

W celu włączenia blokady zdalnej w przypadku kradzieży należy wybrać Ustawienia » Zabezpieczenia » Więcej ustawień bezpieczeństwa » Ochrona w razie kradzieży » Blokada zdalna. Dzięki tej opcji można zdalnie zablokować urządzenie wchodząc pod adres https://android.com/lock w przeglądarce internetowej.

Ochrona w razie kradzieży

W celu włączenia ochrony w razie kradzieży urządzenia w tym m.in. możliwość wymazania danych należy wybrać Ustawienia » Zabezpieczenia » Więcej ustawień bezpieczeństwa » Ochrona w razie kradzieży.

Wykaz literatury

- [1] https://support.google.com/android/answer/13985942?hl=en [dostęp: 2024-12-20]

ethical

ethical